خبردار! ہیکرز نے یوزر نیم اور پاس ورڈ چوری کا نیا طریقہ ڈھونڈ لیا

انفینیٹ لاگنز، مسٹر ڈاکس اور آرس ٹیکنیکا پر اس بارے میں شائع ہونے والی ایک خبر کے مطابق، یہ نیا طریقہ اس قدر شاطرانہ ہے کہ ایک سمجھدار اور ہوشیار رہنے والا انٹرنیٹ صارف بھی اس سے دھوکا کھا سکتا ہے۔

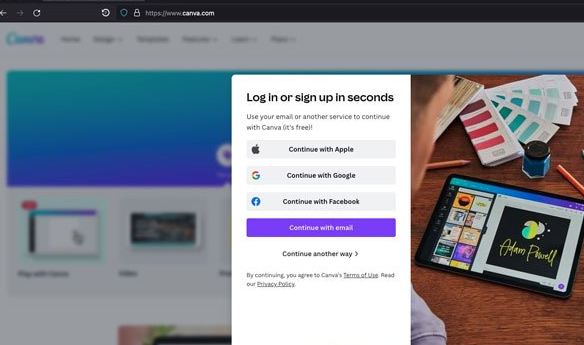

’’بِٹ بی‘‘ کا انحصار ’’تھرڈ پارٹی لاگ اِن‘‘ پر ہے جو آج دنیا کی لاکھوں ویب سائٹس استعمال کررہی ہیں۔

تھرڈ پارٹی لاگ اِن میں آپ کو کسی ویب سائٹ پر لاگ اِن ہونے کےلیے علیحدہ اکاؤنٹ بنانے کی ضرورت نہیں ہوتی بلکہ آپ اپنے موجودہ گوگل، فیس بُک یا ایپل اکاؤنٹ کی تصدیق کرواتے ہوئے اس ویب سائٹ پر لاگ اِن ہوسکتے ہیں۔

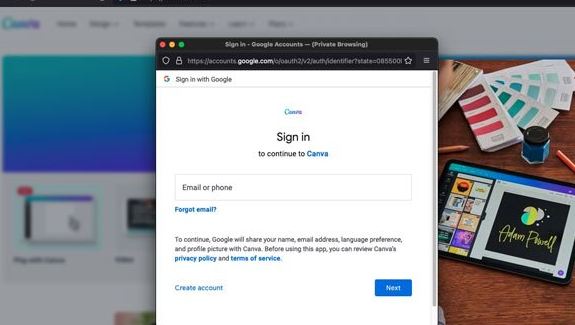

لیکن بات صرف یہیں تک محدود نہیں رہتی بلکہ اس ونڈو کی ایڈریس بار میں یو آر ایل بھی بالکل اصل دکھائی دیتا ہے جیسے کہ accounts.google.com وغیرہ۔

ایک اچھا خاصا سمجھدار انٹرنیٹ صارف بھی اس سے دھوکا کھا جاتا ہے اور اس تھرڈ پارٹی لاگ اِن ونڈو میں اپنا یوزر نیم اور پاس ورڈ لکھ کر اینٹر کردیتا ہے… اور اس طرح وہ لاعلمی میں اپنی اہم ترین معلومات کسی نامعلوم ہیکر کو فراہم کردیتا ہے۔

آرس ٹیکنیکا کی متعلقہ پوسٹ میں سیکیورٹی ایڈیٹر ڈین گڈن نے ’’بِٹ بی‘‘ فشنگ کو پہچاننے اور اس سے بچنے کےلیے کچھ مشورے بھی دیئے ہیں۔

وہ لکھتے ہیں کہ ’’بِٹ بی‘‘ فشنگ میں نمودار ہونے والی لاگ اِن ونڈو علیحدہ نہیں ہوتی بلکہ یہ ’’براؤزر کے اندر براؤزر‘‘ ونڈو ہوتی ہے جو بظاہر ایک الگ اور اصلی لاگ اِن ونڈو کی طرح دکھائی دیتی ہے۔

یہ لاگ اِن ونڈو اصلی ہے یا نقلی؟ اگر وہ دائیں بائیں حرکت دینے پر اپنی جگہ سے ہل رہی ہے تو وہ جعلی لاگ اِن ونڈو ہے کیونکہ اسے ’سی ایس ایس‘ کی مدد سے ظاہری طور پر ایسی شکل دی گئی ہے۔

ڈین گڈن نے ’’بِٹ بی‘‘ فشنگ پہچاننے کا جو دوسرا طریقہ بتایا ہے، وہ کچھ مشکل ہے۔

اس میں آپ کو لاگ اِن ونڈو پر رائٹ کلک کرکے inspect سلیکٹ کرنا ہوگا، جس کے بعد نمودار ہونے والی انسپکشن ونڈو میں لکھی عبارت (ٹیکسٹ) کا بغور جائزہ لینا ہوگا، جہاں اِن پُٹ کیے گئے یوزر نیم اور پاس ورڈ محفوظ کرنے کےلیے کسی نامعلوم ویب سائٹ کا ایڈریس درج ہوگا۔

اس طرح آپ کو خود ہی اس جعلی لاگ اِن ونڈو کی حقیقت کا پتا چل جائے گا۔

ان کے علاوہ، آپ چاہیں تو آزمائش کی غرض سے اس لاگ اِن ونڈو میں غلط یوزر نیم اور پاس ورڈ اینٹر کیجیے۔ اگر یہ اصلی ہوگی تو غلط یوزر نیم اور پاس ورڈ کا پیغام دے گی، لیکن جعلی لاگ اِن ونڈو انہیں ’’درست‘‘ کے طور پر قبول کرلے گی۔

سائبر سیکیورٹی ماہرین کا کہنا ہے کہ اب تک فشنگ کے بیشتر حملوں کو پہچاننا بہت آسان ہوا کرتا تھا لیکن ’’بِٹ بی‘‘ طریقہ بہت پیچیدہ ہے جس سے بچنے کےلیے صارفین کو تصدیق کے متبادل طریقوں سے بھی باخبر رہنا ہوگا؛ اور اکثر صارفین سہل پسندی میں ایسا نہیں کرتے۔

مسٹر ڈاکس کے مطابق، فشنگ کا نیا طریقہ اگرچہ کچھ ہفتے پہلے ہمارے علم میں آیا ہے لیکن ہیکرز اسے غالباً 2020 سے استعمال کررہے ہیں۔

0 Comments